- Wat is de Hipaa-nalevingscontrolelijst?

- Wat is Hipaa en welke softwaretools kunt u gebruiken om naleving te garanderen?

- Wat zijn de richtlijnen voor naleving van Hipaa?

- Wat zijn de 5 stappen naar naleving van Hipaa?

- Wat zijn de 3 Hipaa-regels?

- Wat wordt beschouwd als een overtreding van Hipaa?

- Hoe maak je een programma Hipaa compliant?

- Wat betekent Hipaa-compatibele software?

- Is open source-software Hipaa-compatibel?

- Wat zijn de vier hoofdregels van Hipaa?

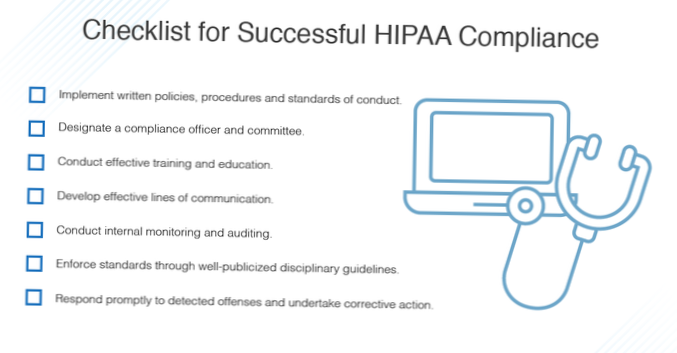

Wat is de Hipaa-nalevingscontrolelijst?

Technische waarborgen

| Implementatiespecificatie | Vereist of adresseerbaar |

|---|---|

| Introduceer een mechanisme om ePHI te authenticeren | Adresseerbaar |

| Implementeer tools voor versleuteling en ontsleuteling | Adresseerbaar |

| Introduceer activiteitenlogboeken en auditcontroles | Verplicht |

| Vergemakkelijk het automatisch uitloggen van pc's en apparaten | Adresseerbaar |

Wat is Hipaa en welke softwaretools kunt u gebruiken om naleving te garanderen?

Twee handige tools om HIPAA-compliance te garanderen zijn onder meer Security Information and Event Management (SIEM) -software en toegangsrechten-software: Security Information and Event Management: SIEM-software is een geavanceerde tool voor zowel het beschermen van ePHI als het aantonen van compliance.

Wat zijn de richtlijnen voor naleving van Hipaa?

Algemene regels

- Zorgen voor de vertrouwelijkheid, integriteit en beschikbaarheid van alle e-PHI die ze creëren, ontvangen, onderhouden of verzenden;

- Identificeer en bescherm tegen redelijkerwijs verwachte bedreigingen voor de veiligheid of integriteit van de informatie;

- Beschermen tegen redelijkerwijs te verwachten, ontoelaatbaar gebruik of openbaarmaking; en.

Wat zijn de 5 stappen naar naleving van Hipaa?

5 stappen voor het implementeren van een succesvol HIPAA-nalevingsplan

- Vijf belangrijke stappen.

- Stap 1 - Kies een privacy- en beveiligingsfunctionaris.

- Stap 2 - Risicobeoordeling.

- Stap 3 - Privacy- en beveiligingsbeleid en -procedures.

- Stap 4 - Overeenkomsten met zakenpartners.

- Stap 5 - Medewerkers trainen.

- WEBINAR: stappen naar naleving: uw plan opstellen | 5 februari om 14.00 uur.

Wat zijn de 3 Hipaa-regels?

De drie componenten van naleving van HIPAA-beveiligingsregels. Om patiëntgegevens veilig te houden, moeten zorgorganisaties de beste praktijken toepassen op drie gebieden: administratieve, fysieke beveiliging en technische beveiliging.

Wat wordt beschouwd als een overtreding van Hipaa?

Een HIPAA-overtreding is het niet naleven van enig aspect van de HIPAA-normen en bepalingen die gedetailleerd zijn beschreven in 45 CFR Parts 160, 162 en 164. ... Het niet implementeren van veiligheidsmaatregelen om de vertrouwelijkheid, integriteit en beschikbaarheid van PHI te waarborgen. Het niet onderhouden en controleren van PHI-toegangslogboeken.

Hoe maak je een programma Hipaa compliant?

Wat zijn de minimale vereisten die uw software HIPAA-compatibel maken?

- Transportversleuteling. Elke ePHI (elektronische beschermde gezondheidsinformatie) moet worden gecodeerd voordat deze wordt verzonden.

- Back-up. ...

- Autorisatie. ...

- Integriteit. ...

- Opslagversleuteling. ...

- Verwijdering. ...

- Overeenkomst voor zakenpartners. ...

- Transportversleuteling.

Wat betekent Hipaa-compatibele software?

HIPAA-compatibele software is meestal een app of service voor zorgorganisaties die alle noodzakelijke privacy- en beveiligingsmaatregelen omvat om te voldoen aan de vereisten van HIPAA, bijvoorbeeld beveiligde berichtenoplossingen, hostingservices en beveiligde cloudopslagservices.

Is open source-software Hipaa-compatibel?

Met open source op ondernemingsniveau blijft open source bijvoorbeeld HIPAA-compatibel, volgens HITInfrastructure.com. ... “Wanneer organisaties open source inzetten, wordt het veel gemakkelijker om data en informatie te delen en te integreren. Bij interoperabiliteit draait alles om open source, wat absoluut cruciaal is in de gezondheidszorg."

Wat zijn de vier hoofdregels van Hipaa?

HIPAA-regels & Standaarden. De Health Insurance Portability and Accountability Act (HIPAA) -regels zijn onderverdeeld in verschillende belangrijke standaarden of regels: Privacyregel, Beveiligingsregel, Transactions and Code Sets (TCS) -regel, Unique Identifiers Rule, Breach Notification Rule, Omnibus Final Rule en de HITECH handelen.

Naneedigital

Naneedigital